- DAZ.online

- News

- Spektrum

- Erpressungssoftware legt ...

Neuer Angriff

Erpressungssoftware legt Beiersdorf und US-Konzern Merck lahm

Hamburg - 28.06.2017, 14:40 Uhr

Weltweite Standorte von Beiersdorf sind von dem neuen Computer-Angriff betroffen. (Foto: dpa)

Tausende Angriffe betreffen viele Länder

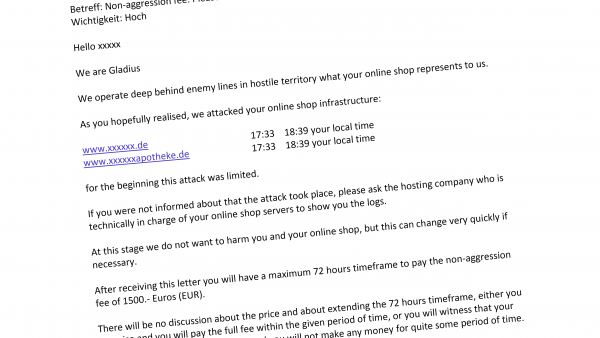

Während Erpressungstrojaner, die Computer verschlüsseln und Lösegeld für die Freischaltung verlangen, ein eingespieltes Geschäftsmodell von Online-Kriminellen sind, war die Bezahlfunktion bei der neuen Attacke äußerst krude gestaltet. Die Angreifer verlangten 300 Dollar in der Cyberwährung Bitcoin. Das Lösegeld sollte auf ein einziges Konto gehen, die zahlenden Opfer sollten sich per E-Mail zu erkennen geben. Nachdem der E-Mail-Anbieter Posteo die genannte Adresse aus dem Verkehr zog, wurde es für die Betroffenen völlig sinnlos, Lösegeld zu zahlen. Bis Mittwochmorgen gingen nur 35 Zahlungen auf dem Bitcoin-Konto ein.

Die russische IT-Sicherheitsfirma Kaspersky verzeichnete allein am Dienstag rund 2000 erfolgreiche Angriffe, die meisten davon in Russland und der Ukraine, aber auch in Deutschland, Polen, Italien, Großbritannien, Frankreich und den USA. Der neue Angriff breitete sich langsamer aus als der „WannaCry“-Trojaner, der binnen eines Tages hunderttausende Computer befiel – aber er zog mehr international agierende Unternehmen in Mitleidenschaft.

IT-Sicherheitsexperten waren sich unterdessen uneins, mit welcher Software sie es diesmal überhaupt zu tun haben. Ersten Erkenntnissen zufolge handelte es sich um eine Version der bereits seit vergangenem Jahr bekannten Erpressungs-Software „Petya“. Kaspersky kam hingegen zu dem Schluss, es sei keine „Petya“-Variante, sondern eine neue Software, die sich nur als „Petya“ tarne.

Der Trojaner habe sich zumindest zum Teil über dieselbe Sicherheitslücke in älterer Windows-Software verbreitet wie auch der im Mai für eine globale Attacke genutzte Erpressungstrojaner „WannaCry“, erklärten die IT-Sicherheitsfirma Symantec und das Bundesamt für Sicherheit in der Informationstechnik (BSI).

In internen Netzen nutze „Petya“ aber zusätzlich ein gängiges Administrationswerkzeug zur Weiterverbreitung aus und könne damit auch Systeme befallen, die auf aktuellem Stand seien, warnte das BSI. Die Windows-Schwachstelle wurde ursprünglich vom US-Abhördienst NSA ausgenutzt. Hacker machten sie im vergangenen Jahr öffentlich. Es gibt zwar schon seit Monaten ein Update, das sie schließt – doch das scheinen viele Firmen noch immer nicht installiert zu haben.

0 Kommentare

Das Kommentieren ist aktuell nicht möglich.